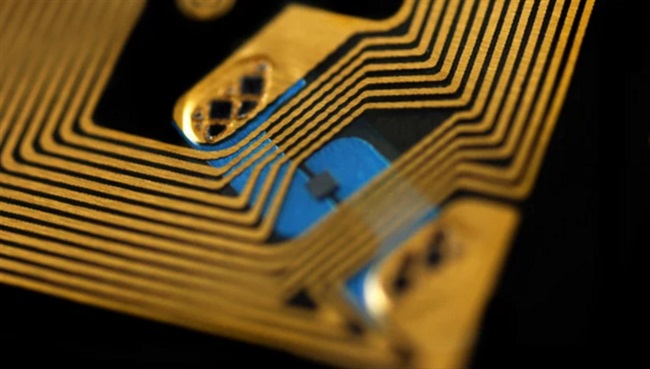

محققان یک تراشهی RFID را کشف کردهاند که از حملات معروف به ساید-چنل جلوگیری میکند (منبع: MIT)

تراشههای شناسایی فرکانس رادیویی (RFID) پرداختهای غیرنقدی را متدوال ساخته است کنترل خودکار دارایی را امکام پذیر. اما، همچنین دزدیده شدن بیسیم جزییات کارت و دیگر اطلاعات را نیز ممکن کرده است. برای ایجاد امنیت بیشتر، MIT و Texas Instruments در حال توصعهی یک تراشهی "ضد هک" هستند که برای خنثی کردن حملات سرقت اطلاعات طراحی شده است.

حتی اگر اطلاعات روی تراشه مجهز به پنهان سازیهای غیر قابل شکستی باشد، کلیدهای استفاده ازاین پنهان سازی بسیار آسیب پذبر هستند. مخصوصا در محیط بیسیم. برچسبهای RFID در مقابل تعدادی از استراتژیهای هک موسوم به حملات side-channel آسیب پذیر هستند. اینها عبارت اند از الگوهای مطالعهی ورود به حافظه یا تغییرات در استفاده از توان الکتریکی برای دریافتن کلیدهای گذرواژه.

" ایده در یک حملهی ساید چنل دراین است که یک راه اندازی الگوریتم پنهانی تنها مقدار کمی از اطلاعات را فاش میکند" چیراگ جووکار، یک دانشجوی ارشد مهندسی برق در MIT "پس شما باید چندین و چندین بارالگوریتم پنهان را با یک رمز تکرار کنید تا بتوانید آن را به طور کامل بدست آورید".

چنین حملات خودکاری عوافب بسیار گرانی خواهند داشت، اما در حاضر برای آنها تدبیرهایی انجام شده است. متاسفانه، این تدبیرها خود نقاط ضعفی ایجاد میکنند. برای مثال، برخی تراشههای RFID تلاش برای ورود گذرواژه را در صورت خطاهای مکرر رد میکند و دیگران معمولا دستهای جدید از کلیدهای گذرواژه را با استفاده از ژنراتورهای اعداد تصادفی ایجاد میکنند تا حدس آن را سخت تر کنند.

با این وجود، تیم MIT عنوان میکند که این تراشهها در مقابل حملات "برق رفتگی" یا "مشکل توانی" بی دفاع هستند. از آنجایی که تراشههای RFID با تابش رادیویی دستگاه اسکنینگ نیرو میگیرند، مهاجم میتواند تراشه را هزاران بار خاموش و روشن کند تابتواند گذرواژهاش راتغییر دهد. این کار همچنین حافظهی تراشه را پاک میکندو به مهاجم قابلیت این را میدهد که یک حملهی ساید-چنل را با یک کلید چندین بار بدون خارج شدن یا مواجهه با یک کلید جدید انجام دهد.زیرا تراشه به یاد نخواهد آورد روی چه چیزی در حال کار بوده است.

تکزاس اینسترومنتز در حال حاضر تعدادی نمونه از تراشهی جدید بر پایهی توصیات تیم MIT ساخته است که از حملات ساید-چنل و پاور-گلیچ به طور مخصوصی با فراهم آوردن یک منبع توان همراه و یک حافظهی غیر فرار که پس از خاموشی دچار فراموشی نشود جلوگیری میکند.

این گروه توانست با استفاده از کریستالهای فروالکتریک که از سریهای مولکولی در یک شبکهی سه بعدی تشکیل شده است، به هدف خود برسد. سلولهای این شبکه بارهای مثبت و منفی دارند. اینها معمولا در یک الگوی نامنظم پخش میشوند، اما به هنگام اعمال یک میدان الکتریکی، سلولها میتوانند صف بندی کنند تا یکها و صفرهای کدهای دودویی را به وجود آورند. از آنجایی که کریستالها قطبیت خود را به هنگام خاموشی میدان حفظ میکنند، به عنوان یک حافظه عمل میکنند.

MIT میگوید یک ویژگی دیگر این کریستالها این است که میتوانند به عنوان یک خازن عمل کنند، که به این معنی است که میتوانند یک بار الکتریکی را مانند یک باتری نگه دارند که تراشه بتواند به هنگام خاموشی اشعهی اسکن، به کمک آن کار کند. در این صورت، تراشه دارای ظرفیت 3.3 ولت سلولهای فروالکتریک است و 571 سلول 15 ولتی. سلولهای 3.3 ولت تراشه را به اندازهی کافی روشن نگه میدارند تا هر محاسبهی لازمی را در زمانی که در حال کار به هنگام خاموشی اسکنر باشد انجام دهد و سلولهای 1.5 ولتی به عنوان یک حافظهی غیر فرار عمل میکنند.

بخش هوشمندانهی این تعبیر در این است که پس از خاموش و روشن شدن، اولین کاری که انجام میدهد شارژ مجدد خود است، پس نمیتواند با حملات متداول توان خود را از دست بدهد. سپس میتواند آخرین عملیات خود را به انجام برساند و اگر در حال نصب یک کلید جدید تعبیه شده باشد، این کار در اولویت قرار میگیرد، پس حملهی پاور-گلیچ مناسب نخواهد بود.

این تیم میگوید امنیت اضافه شده، هزینههایی در پی خواهد داشت. کار شارژ مجدد خازنها و تکمیل محاسبات تراشه را کند میکند، اما گفته میشود که میتواند هنوز بیش از 30 خوانش را در ثانیه انجام دهد، که کاربردی است.

"در عصر اتصال حاضر، امنیت یکی از چالشهای مهمی است که با آن روبرو میشویم". احمد بهایی، مسئول ارشد تکنولوژی در تکزاس اینسترومنتز . " به این دلیل، تکزاس اینسترومنتز تحقیقات برچسب شناسایی را در MIT پشتیبانی کرد که در ISSCC ارائه میشود. ما باور داریم که این تحقیقات قدمی مهم به سمت هدف یک پروتکل شناسایی قوی، کم هزینه و کم مصرف برای اینترنت صنعتی است.

هک کردن راحت بازی های اندروید با برنامه GameCih

هک کردن راحت بازی های اندروید با برنامه GameCih آموزش ساخت پهباد کوچک در خانه!!

آموزش ساخت پهباد کوچک در خانه!! Apple سری جدید Mac خود را در ۲۷ اکتبر معرفی خواهد کرد

Apple سری جدید Mac خود را در ۲۷ اکتبر معرفی خواهد کرد 10 شغل تکنولوژی مربوط به آینده که باور نخواهید کرد که واقعا وجود دارند

10 شغل تکنولوژی مربوط به آینده که باور نخواهید کرد که واقعا وجود دارند 950 میلیون دستگاه اندرویدی در خطر هک شدن از طریق پیام رسانی

950 میلیون دستگاه اندرویدی در خطر هک شدن از طریق پیام رسانی دانشمندان تراشه ای اختراع کرده اند که می تواند پرواز سوسک ها را در کنترل بگیرد

دانشمندان تراشه ای اختراع کرده اند که می تواند پرواز سوسک ها را در کنترل بگیرد اوج خلاقیت در چهارمین نمایشگاه پرینترهای سه بعدی

اوج خلاقیت در چهارمین نمایشگاه پرینترهای سه بعدی سوپر ربات چینی به راحتی با مردم ارتباط برقرار می کند

سوپر ربات چینی به راحتی با مردم ارتباط برقرار می کند گوگل در پی کشف هیولای افسانه ای

گوگل در پی کشف هیولای افسانه ای اشک شوق: چاپگر 3D به مادر نابینا امکان داد تا پسر خود را ‘ببیند’

اشک شوق: چاپگر 3D به مادر نابینا امکان داد تا پسر خود را ‘ببیند’